Fraudes por e-mail – como identificar e se defender

Depois de divulgada a notícia da liberação do saque das contas inativas do FGTS, os hackers não perderam tempo e já montaram uma estratégia para tentar roubar este dinheiro. Um exemplo disso é um esquema de phishing, e-mails enviados com o objetivo de pegar informações pessoais, que neste caso específico seriam, provavelmente, dados para acessar contas inativas de FGTS.

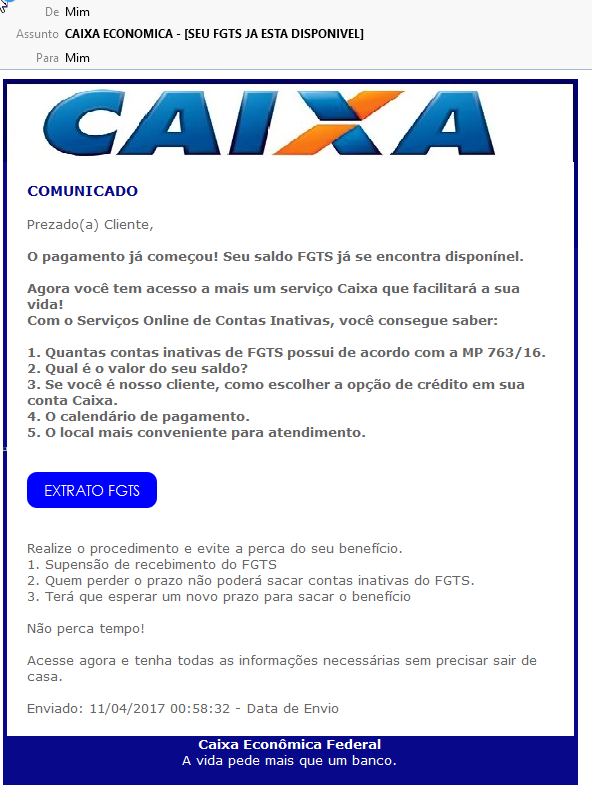

Vejamos alguns exemplos deste tipo de e-mail:

Observando as mensagens das imagens com mais cuidado, é possível perceber:

- Na primeira mensagem, o Calendário FGTS 2017, que aponta para

http://www.caixa.gov.br/beneficios-trabalhador/fgts/contas-inativas/Paginas/default.aspx, é um link válido da instituição CEF. - Ainda na primeira mensagem, a url www.contasinativas.caixa.gov.br, que aponta para

http://www.contasinativas.caixa.gov.br/, também é válida. - O botão do extrato

da primeira mensagem é onde, a princípio, as pessoas vão clicar para saber quanto elas têm a receber. Observamos que ele aponta para

da primeira mensagem é onde, a princípio, as pessoas vão clicar para saber quanto elas têm a receber. Observamos que ele aponta para http://bit.ly/2n1O8Ov, que é um link malicioso (onde uma ação indevida será realizada) que se utiliza de um encurtador de URL (Bit.ly) para esconder a procedência. O link da segunda imagem aponta para

aponta para http://bit.ly/2nKzwmY?www.acessarcontasinativasfgts2017.caixa.gov.bre também se utiliza do mesmo mecanismo.

Geralmente, a maioria dos links no e-mail é verdadeira e aponta efetivamente para a instituição utilizada na “campanha”. Isso é feito para dar maior credibilidade ao comunicado. Mas o botão com maior foco contém o link malicioso, onde a maior parte dos usuários desavisados ou não preocupados com segurança irá clicar.

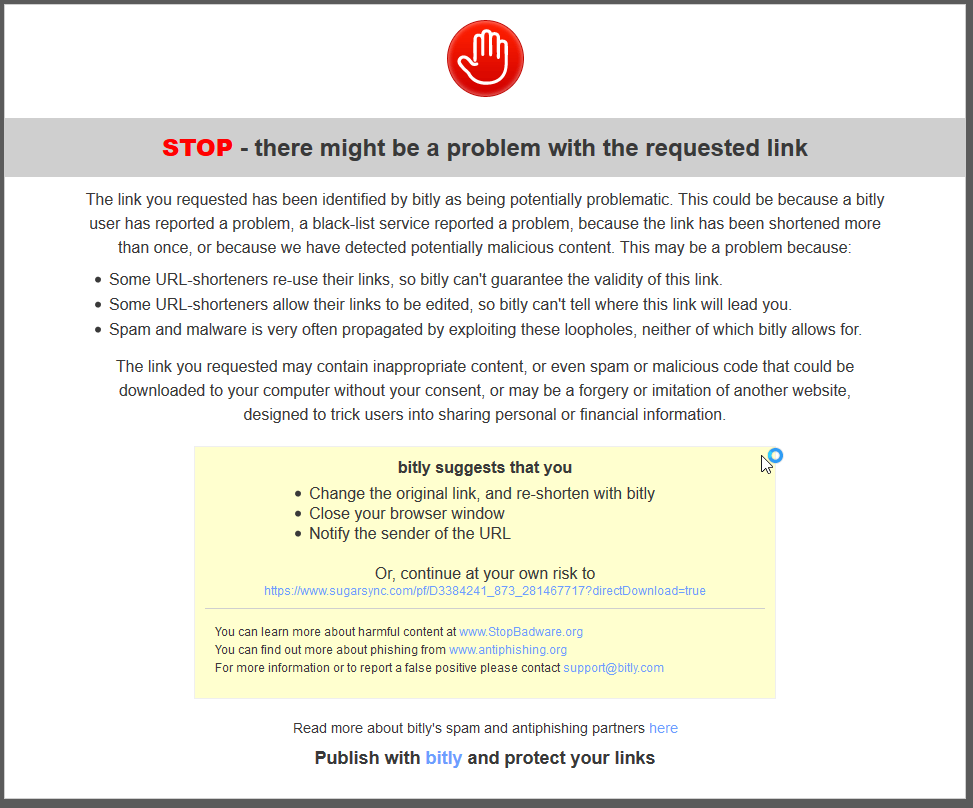

Por vezes, o próprio encurtador de links já emite um aviso sobre o potencial problema do conteúdo do destino final, conforme imagem abaixo:

Observamos na imagem que o aviso mostra o link final de destino: https://www.sugarsync.com/pf/D3384241_873_281467717?directDownload=true

o domínio está registrado na GoDaddy para:

Registrar: GoDaddy.com, LLC

Registrar IANA ID: 146

Registrar Abuse Contact Email: email@godaddy.com

Registrar Abuse Contact Phone: +1.4806242505

Domain Status: ok http://www.icann.org/epp#ok

Registry Registrant ID: Not Available From Registr

Registrant Organization: SugarSync, Inc.

Registrant Street: 1810 Gateway Dr.

Registrant Street: Suite 200

Registrant City: San Mateo

Registrant State/Province: California

Este site é um serviço legítimo de compartilhamento de arquivos na Internet. E, muito provavelmente, seria feito o download de um arquivo infectado, que tentaria roubar dados pessoais ou até mesmo sequestrar o computador (ramsonware), mas, no momento desta análise, o arquivo potencialmente perigoso já havia sido removido.

Concluindo, é importante estar sempre atento aos e-mails que chegam de fontes desconhecidas e, às vezes, até mesmo de pessoas conhecidas. Abaixo, estão algumas dicas para tentar se defender contra este tipo de ameaça:

- Mantenha o computador sempre atualizado. Instale um antivírus e atualize-o constantemente.

- Analise sempre a procedência do e-mail. Muitas vezes, mensagens de phishing são enviadas por contas de e-mail genéricas e de pessoas desconhecidas. No entanto, desconfie de e-mails de promoções e com muitas vantagens enviadas por pessoas do seu relacionamento. Elas podem ter sido vítimas de ataque.

- Leia as mensagens com mais cuidado, pois, em geral, e-mails mal intencionados possuem alguns erros de português.

- Verifique sempre a URL real dos links mostrados no e-mail. Na maioria das vezes, eles apontam para domínios que não pertencem às instituições remetentes. Apure também se o nome usado no site é o da empresa. Às vezes é trocada uma única letra para confundir.

- Se o link contiver

HTTPS://, indicando a conexão segura, cheque a validade do certificado do site e o nome da instituição detentora e emissora do certificado. - Não acesse nenhum link do e-mail, espere. Muitas vezes, os ataques de phishing são repetitivos, ou seja, você provavelmente receberá mais algumas mensagens muito similares.

- Não faça download de arquivos suspeitos.

- Caso o link leve a um formulário na Internet, não forneça informações pessoais (nome, CPF, data de nascimento, login, senhas, etc). Ligue para a instituição para tirar a dúvida.

- Verifique com frequência seus extratos bancários, faturas de cartão de crédito, pontuações de programas de milhagem etc. Caso identifique alguma coisa fora do normal, comunique imediatamente a instituição em questão.

- Se você acha que foi vítima de ataque, ligue imediatamente para a instituição em questão para verificar se alguma ação foi feita em seu nome e altere imediatamente a sua senha!

Ínicio do Blog

Postagens anteriores:

- Rastro digital

- Um ataque global da falha “BlueKeep” pode estar a caminho

- Copa do Mundo de Futebol - 2019

- LGPD: Atenção às vulnerabilidades

- O trio na prática - Controle de Licenciamento de software e Produtividade por projeto

- trio - 5 principais benefícios

- Gestão Inteligente das Informações

- Em breve, trio!

- Brazil Cyber Defence Summit & Expo 2018

- Para a Segurança da Informação, hiperlinks podem ser um CAMPO MINADO!!

- Segurança day by day (continuação)

- Pense como um cibercriminoso

- Privacidade em xeque

- Internet privacy: to read and think about it!

- A necessidade do desenvolvimento de software seguro

- Novo Ransomware denominado Bad Rabbit

- Sob fogo cruzado - parte 3

- Sob fogo cruzado - parte 2

- Estendendo o OWASP ZAP – Parte 2

- Sob fogo cruzado - parte 1

- Participação da 3Elos na RoadSec 2017

- Internet das Coisas (IoT)

- Estendendo o OWASP ZAP – Parte 1

- Top 5 Dicas de Navegação Segura

- Parceria com a TrendMicro para Hybrid Cloud Security, Network Defense e User Protection

- Para não chorar – estes e outros Ransomwares

- TLS 1.3 - O fim de um ciclo

- Segurança day by day

- Cuidados com senhas

- Fraudes por e-mail – como identificar e se defender

- Segurança em Aplicações

- 3Elos Segurança em TI